El impacto oculto de las tecnologías de la información y la comunicación sobre el medioambiente | KubernÉtica

Se expone el arma 'oculta y adaptable' del ciberataque de la NSA contra la principal universidad de aviación china - elcomunista.net

Seguimiento De La Ubicación De La Persona Icono De Geolocalización Oculto Ilustración del Vector - Ilustración de datos, social: 213022504

Guerra tecnológica: así planea Ucrania contraatacar los constantes hackeos que sufre de agentes rusos | Perfil

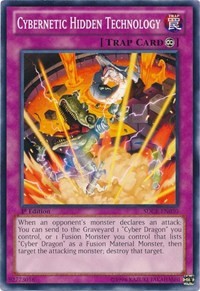

Filosofía-Ficción: Inteligencia artificial, tecnología oculta y el fin de la humanidad AMY IRELAND - HOLOBIONTE EDICIONES

Protección Datos Concepto Privacidad Rgpd Red Seguridad Cibernética Hombre Negocios: fotografía de stock © sinenkiy #603749876 | Depositphotos

Hackers ucranianos envían SMS masivos a los rusos para informarles de la guerra ante la censura de Putin